Mengenal Fasilitas Anti DDoS Biznet Gio: Pengertian, Metode, dan Cara Kerja

Salah satu serangan siber yang perlu diwaspadai adalah serangan DDoS. Serangan DDoS ini menyerang dengan cara mengirimkan ribuan hingga jutaan permintaan pada satu server yang mengakibatkan sumber daya server tidak bekerja semestinya, bahkan menyebabkan server down.

Serangan DDoS ini akan menimbulkan banyak kerugian baik secara materi hingga kehilangan kredibilitas dari pelanggan ketika server down dan website atau layanan tidak bisa diakses oleh pengunjung. Oleh karena itu, serangan DDoS ini perlu diwaspadai. Biznet Gio sendiri saat ini menyediakan fasilitas Anti DDoS, tapi sebelum itu kita perlu lebih memahami apa itu DDoS dan ruang lingkupnya. Simak selengkapnya pada artikel berikut ini!

Apa itu Serangan DDoS?

Lalu, apa itu serangan DDoS? Serangan DDoS adalah jenis serangan cyber yang bekerja dengan cara mengganggu trafik normal dari suatu server atau infrastruktur, dengan mengirimkan ribuan hingga jutaan traffic palsu secara terus menerus. Hal ini akan mengakibatkan server tidak dapat mengatur dan meng-handle lonjakan traffic dan menyebabkan server terganggu, tidak bisa diakses, bahkan down.

Serangan DDoS sendiri merupakan amplifikasi dari serangan DoS (Denial of Service) adalah upaya untuk membuat sebuah layanan atau server tidak dapat diakses dengan cara membanjiri sistem dengan lalu lintas yang berlebihan atau mengirimkan data yang merusak, yang dilakukan oleh satu sumber atau komputer tunggal.

Metode DoS mencakup flooding, di mana sejumlah besar permintaan dikirimkan ke server hingga tidak mampu menangani permintaan yang semestinya, serta teknik yang menyebabkan kerusakan server melalui data yang tidak valid atau kompleksitas permintaan yang tinggi.

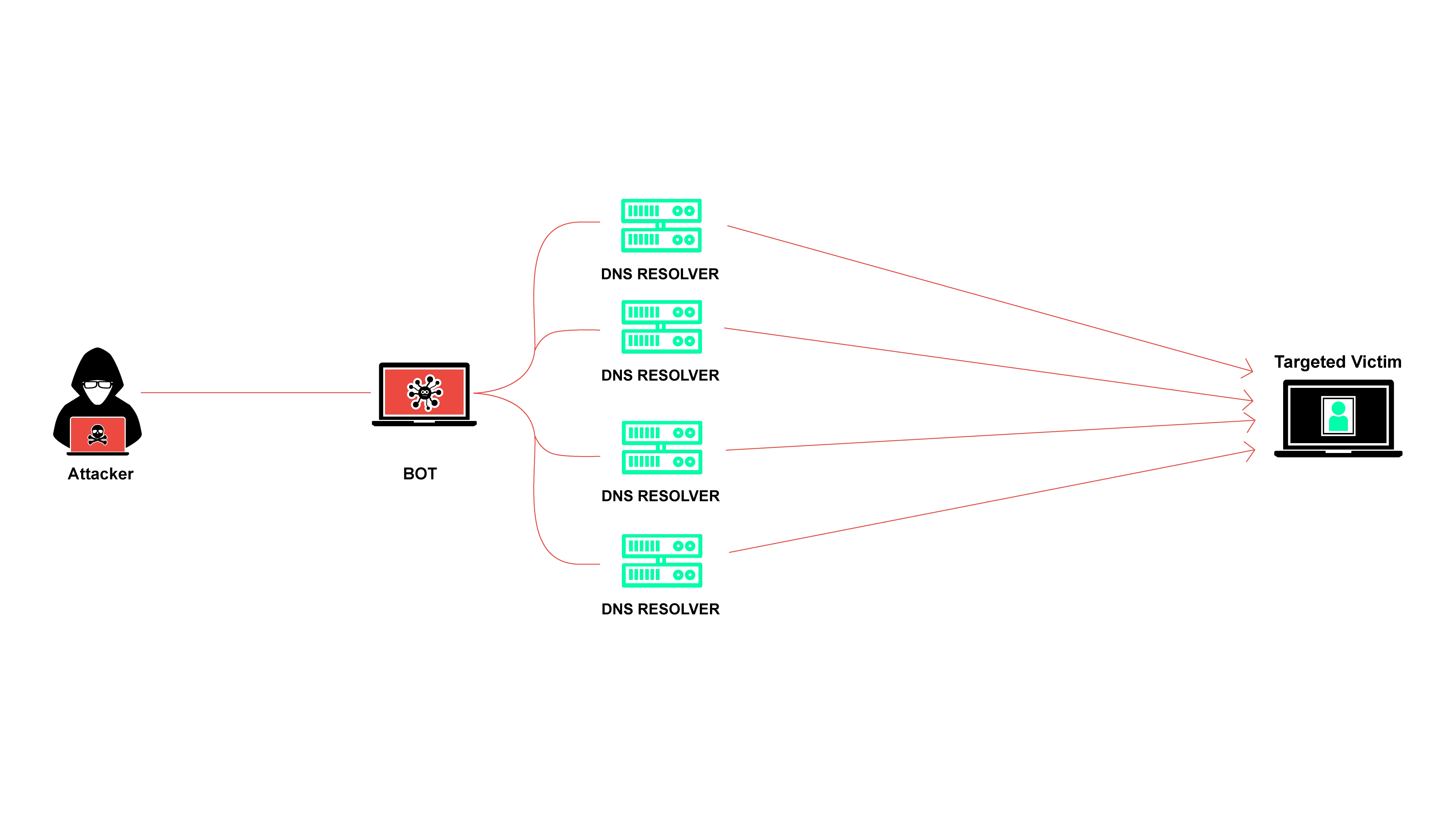

Sebaliknya, serangan DDoS (Distributed Denial of Service) melibatkan banyak sumber yang terdistribusi, sering kali menggunakan botnet yaitu, jaringan komputer yang telah diatur dan dikendalikan oleh penyerang. Tujuan utamanya sama dengan DoS, yaitu membuat layanan tidak dapat diakses, namun DDoS dilakukan pada skala yang lebih besar.

Metode DDoS termasuk penggunaan botnet untuk serangan serentak, serangan amplifikasi yang memanfaatkan layanan seperti DNS untuk memperbesar volume lalu lintas, dan serangan refleksi yang menggunakan alamat IP palsu sehingga balasan diarahkan ke target. Karena melibatkan banyak sumber, serangan DDoS lebih sulit untuk dihentikan dibandingkan DoS.

Secara umum serangan DDoS dapat dikategorikan basis serangannya. Setiap kategori ini memiliki metode dan konsekuensi yang berbeda untuk sistem target, antara lain;

a. Serangan DDoS berbasis Trafik

Serangan DDoS jenis ini bertujuan untuk mengirimkan dan membanjiri bandwidth dengan traffic palsu hingga menyebabkan server down.

Hal ini juga berakibat peningkatan latensi yang lebih tinggi dan packet loss dikarenakan lonjakan traffic yang besar dan menyebabkan beban meningkat pada perangkat jaringan seperti, router dan switch.

Hal ini akan mengakibatkan jaringan tidak mampu melayani traffic dan layanan akan menjadi penuh, lambat, hingga mengalami downtime

Berikut adalah contoh-contoh serangan DDoS berbasis trafik:

- UDP Flood: Membanjiri target dengan paket User Datagram Protocol (UDP), ini akan mengeksploitasi penggunaan bandwidth dan power dari target.

- ICMP Flood (Ping Flood) : Mengirimkan sejumlah besar paket Internet Control Message Protocol (ICMP) / (ping) ke target, menyebabkan kemacetan jaringan.

Amplification Attack : Mengeksploitasi kerentanan server untuk memperkuat volume trafik yang dikirim ke target, seperti serangan amplifikasi DNS dan amplifikasi NTP.

b. Serangan DDoS Ke Services Application

Jenis serangan DDoS berikutnya adalah berbasis layanan. Serangan ini memiliki tujuan untuk menggunakan seluruh dan menghabiskan sumber daya server seperti, CPU, memori dan I/O disk hingga akhirnya dapat menyebabkan layanan target melambat, hingga berujung downtime.

Berikut adalah contoh serangan DDoS berbasis layanan:

- HTTP Flood: Membanjiri web server target serangan dengan jumlah permintaan HTTP yang besar, yang membebani server dan menyebabkan tidak responsif.

- Slowloris: Mengirimkan permintaan HTTP ke target secara terpisah sehingga mengkonsumsi sumber daya server.

DNS Query Flood: Membanjiri DNS server dengan jumlah permintaan yang tinggi, menyebabkan server tidak dapat merespons permintaan dari user.

Untuk lebih memahami perbedaan dua jenis serangan DDoS, kamu bisa menyimak tabel di bawah ini:

| Aspek | DDoS Berbasis Trafik | DDoS Berbasis Layanan |

| Target | Infrastruktur berbasis jaringan, contoh: bandwidth | Spesifik layanan tertentu atau aplikasi |

| Tujuan utama | Bandwidth jaringan penuh | Resource server penuh |

| Contoh | UDP Flood, ICMP Flood, Amplification Attacks | HTTP Flood, Slowloris, DNS, Query Flood |

| Indikasi | Macetnya jaringan, latensi naik dan packet loss | Layanan menjadi lambat atau tidak responsif |

| Mitigasi | Rate limiting, traffic filtering, CDNs | Application firewalls, pembatasan layanan, optimasi script aplikasi |

| Deteksi | Monitoring trafik jaringan, deteksi anomali | Monitoring performa aplikasi, analisa log |

Dampak Serangan DDoS

Serangan-serangan ini tidak hanya menyebabkan gangguan sementara pada layanan yang diserang, tetapi juga dapat memiliki dampak jangka panjang yang signifikan, termasuk:

- Downtime hingga kehilangan pendapatan sebab situs atau layanan yang tidak tersedia mengakibatkan kehilangan penjualan dan pendapatan.

- Mengakibatkan kerusakan reputasi Keterbatasan akses pelanggan dapat merusak citra perusahaan.

- Menyebabkan biaya tambahan karena harus memperbaiki dan memperkuat infrastruktur untuk menghadapi serangan masa depan.

Menguras sumber daya teknis dan manusia dalam upaya untuk menangani dan mengatasi serangan.

Bagaimana DDoS Bekerja?

Lalu, bagaimana cara serangan DDoS bekerja? Serangan DDoS beroperasi dengan mengeksploitasi jaringan perangkat yang terhubung ke internet untuk mengganggu akses pengguna ke server atau sumber daya jaringan seperti aplikasi web.

Penyerang memulai dengan menggunakan malware atau memanfaatkan kerentanan keamanan untuk menginfeksi perangkat, yang kemudian dikendalikan.

Perangkat yang terinfeksi ini disebut "bot" atau "zombie", dan mereka dapat menyebarkan malware lebih lanjut serta berpartisipasi dalam serangan DDoS. Kumpulan bot ini membentuk sebuah "botnet", yang dapat digunakan untuk melancarkan serangan dalam jumlah besar.

Setelah botnet terbentuk, penyerang dapat memberikan instruksi jarak jauh kepada setiap bot, mengarahkan serangan DDoS ke target yang ditentukan.

Saat botnet melancarkan serangan ke jaringan atau server, bot individu diperintahkan untuk mengirimkan permintaan ke alamat IP target. Akibatnya, target dibanjiri dengan permintaan yang berlebihan, yang menyebabkan server atau jaringan tidak dapat menangani permintaan sah dari pengguna.

Tipe-tipe Serangan DDoS

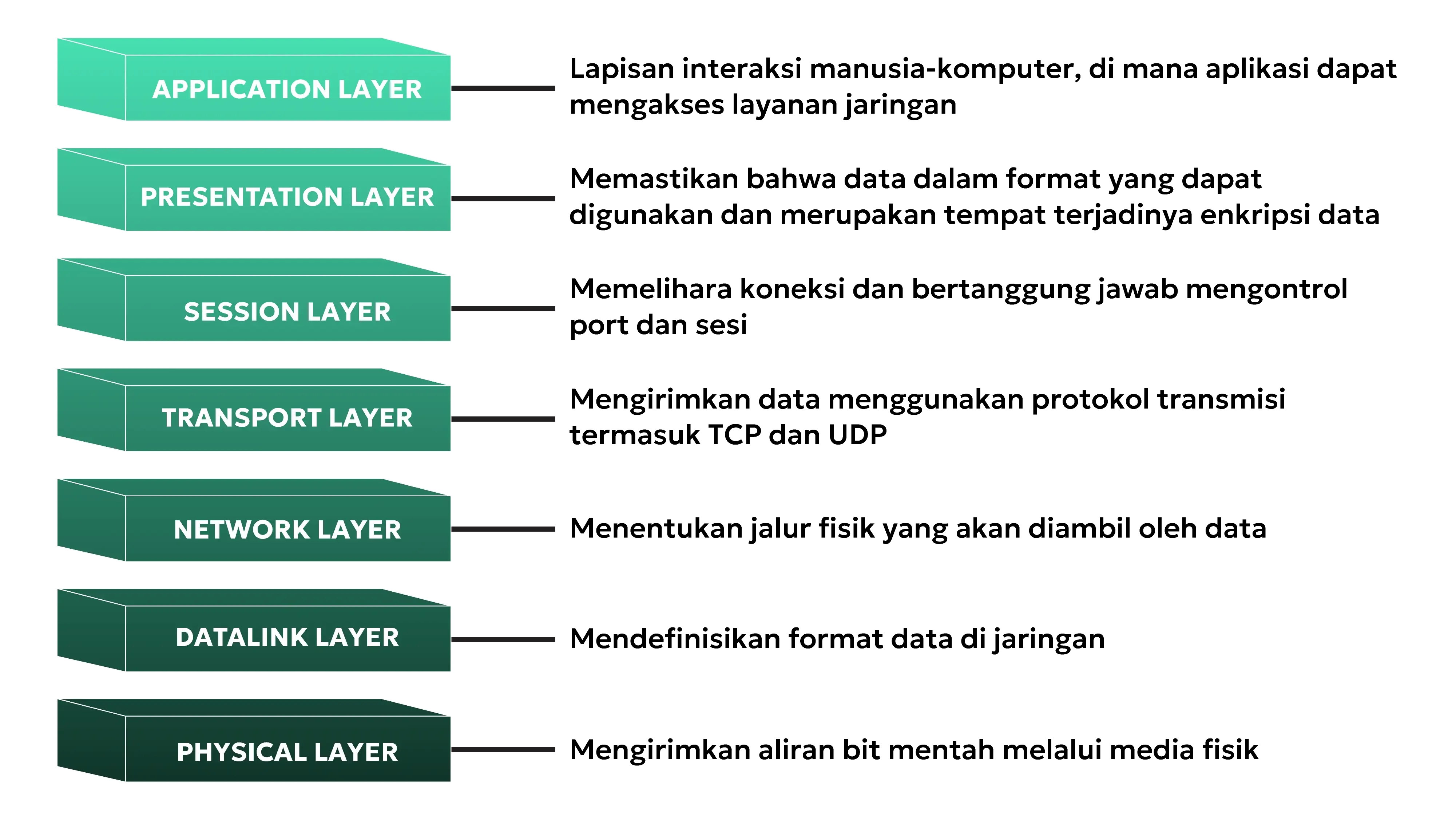

Berbagai jenis serangan DDoS menargetkan komponen-komponen koneksi jaringan yang berbeda. Untuk memahami serangan-serangan ini, penting untuk memahami model OSI yang menggambarkan konektivitas jaringan dalam 7 lapisan yang berbeda.

Meskipun varian serangan DDoS berbeda-beda, umumnya dapat dibagi menjadi tiga kategori utama, di mana penyerang dapat menggunakan berbagai vektor serangan sebagai respons terhadap respons yang diambil oleh target.

1. Layer 3 - Network Layer

Serangan ini berfokus pada pengiriman paket yang tinggi untuk membanjiri kapasitas jaringan target, membuatnya tidak dapat menangani lalu lintas yang sah.

Contoh Serangannya adalah CMP Flood yang menyerang lapisan jaringan dengan mengirimkan sejumlah besar paket ICMP (ping) ke target, sehingga menghabiskan bandwidth dan sumber daya jaringan.

2. Layer 4 - Transport Layer

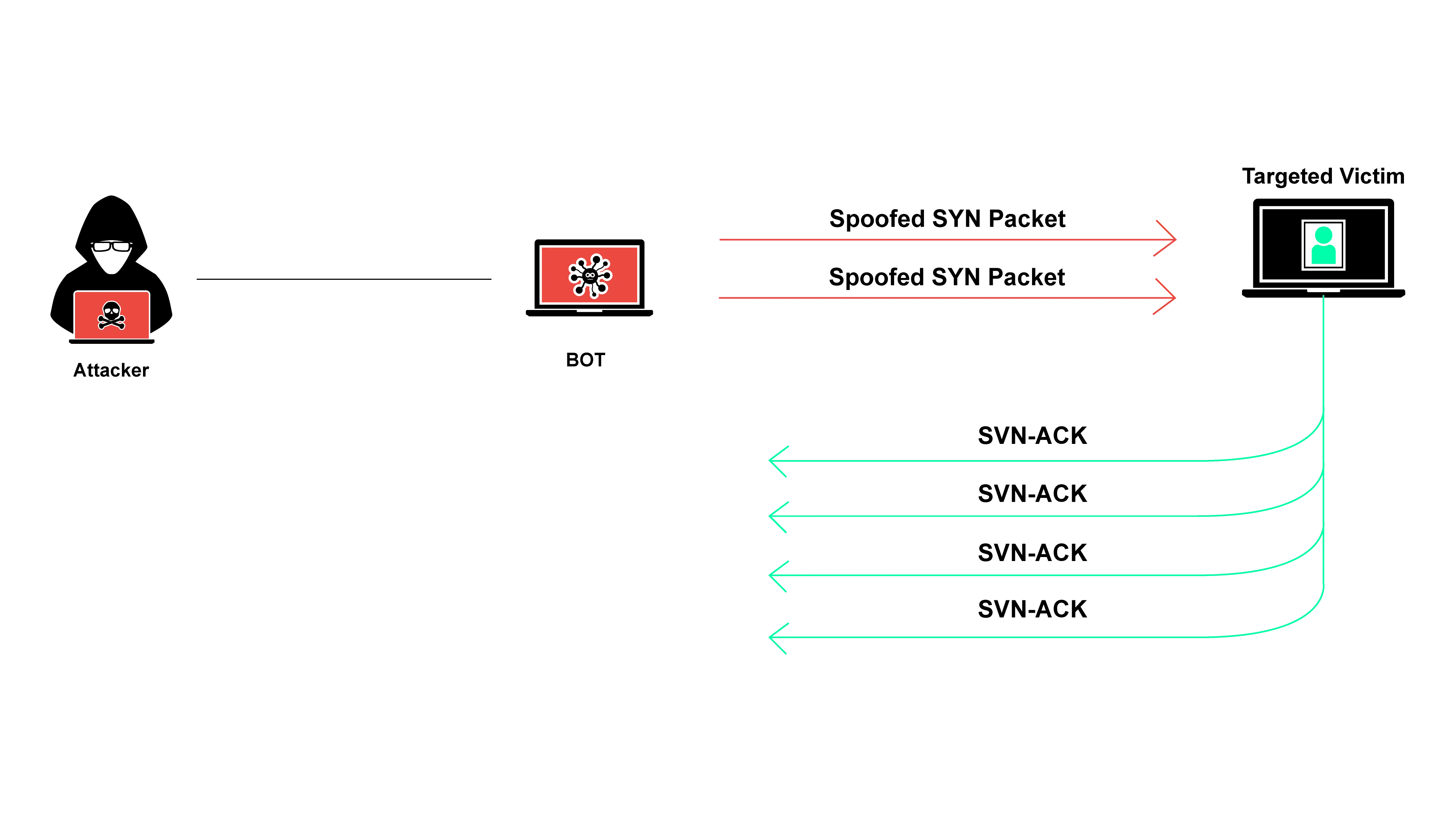

Serangan ini mengeksploitasi protokol transport seperti TCP dan UDP untuk membanjiri target dengan koneksi atau paket yang tidak dapat diproses.

Contohnya adalah SYN Flood yang bekerja dengan mengirimkan banyak permintaan SYN ke server tanpa menyelesaikan tiga langkah handshake TCP, sehingga menguras sumber daya server yang menunggu koneksi yang tidak pernah selesai.

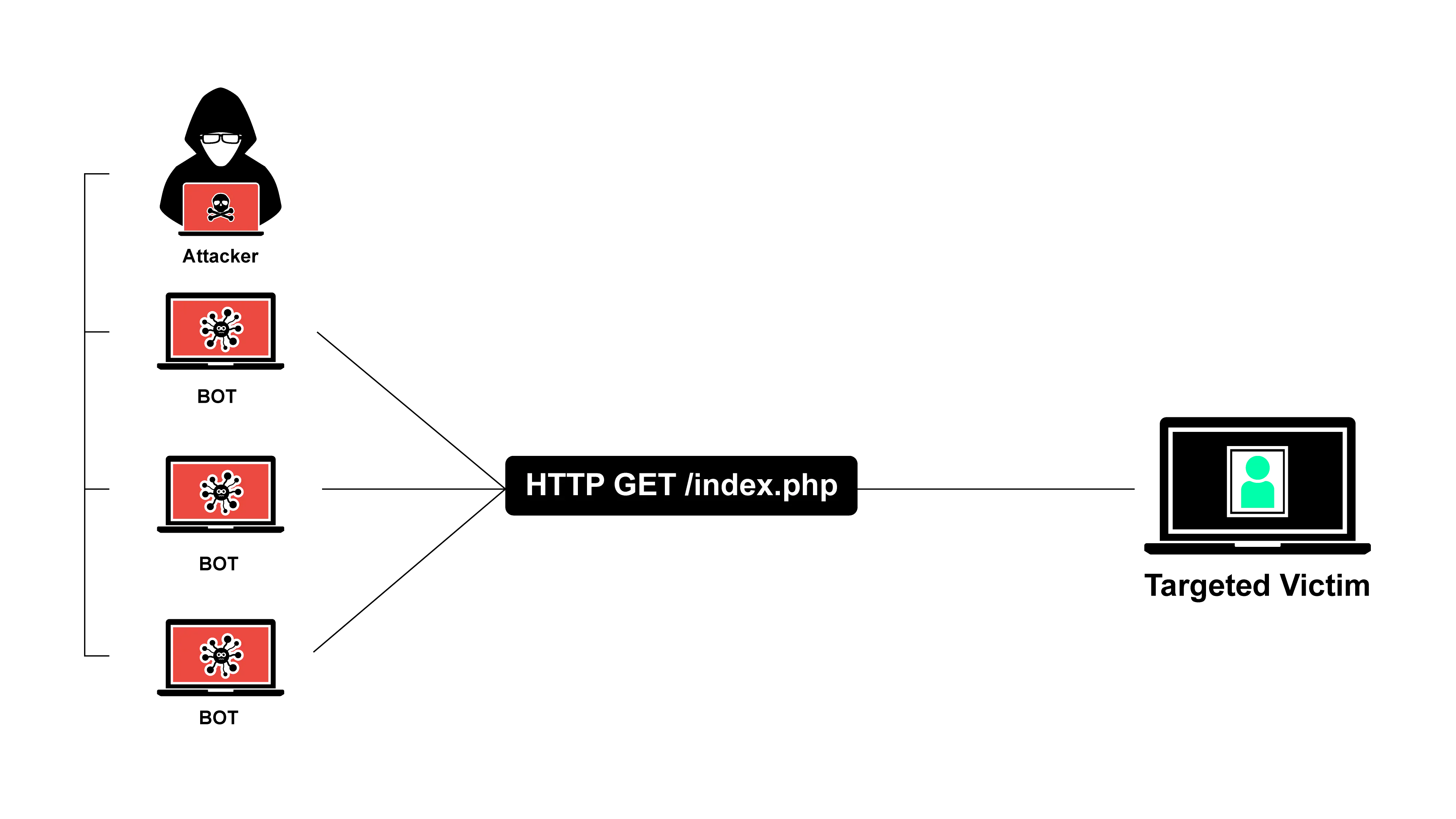

3. Layer 7 - Application Layer

Sering disebut sebagai DDoS Layer 7. Tujuan serangan layer aplikasi adalah membuat DoS (Denial of Service) dengan menghabiskan sumber daya target, terutama menargetkan halaman web di server.

Salah satu metode serangan yang sering terjadi pada layer aplikasi adalah dengan menggunakan HTTP Flood, yang mirip dengan menekan tombol refresh di browser secara berulang dari banyak komputer berbeda, membanjiri server dengan permintaan HTTP yang membuatnya tidak dapat diakses.

4. Layer 3 & 4 - Serangan Protokol

Serangan protokol ini akan mengganggu layanan dengan menguras sumber daya server atau peralatan jaringan, seperti firewall dan load balancer, menggunakan kelemahan pada lapisan 3 (Network) dan lapisan 4 (Transport).

Contohnya, SYN Flood, di mana penyerang mengirimkan banyak permintaan SYN TCP ke target dengan alamat IP palsu. Server target kemudian menunggu konfirmasi yang tidak pernah datang, menghabiskan sumber daya yang ada dan membuat layanan tidak tersedia.

Serangan ini akan mengeksploitasi TCP handshake, server target akan merespon setiap permintaan koneksi dan kemudian menunggu akses, namun ternyata langkah tersebut tidak pernah terjadi sehingga menghabiskan sumber daya target.

5. Layer 3 & 4 - Serangan Volumetric

Membanjiri sambungan antara target dan Internet dengan lalu lintas data dalam jumlah besar, menggunakan teknik amplifikasi atau botnet untuk menciptakan lalu lintas yang sangat besar. Tujuan dari serangan ini umumnya bertujuan untuk menghabiskan bandwidth sehingga lalu lintas tersendat dan server tidak bisa diakses.

Contoh serangan Volumetric ini misalnya DNS Amplification, di mana penyerang memanfaatkan resolver DNS terbuka untuk mengirimkan balasan besar ke server target, mengakibatkan kelebihan beban yang membuat server tidak dapat diakses.

Cara Mitigasi Serangan DDoS

Mitigasi serangan DDoS memerlukan kemampuan untuk membedakan antara lalu lintas serangan dan lalu lintas normal. Misalnya, jika ada peningkatan lalu lintas yang sah karena rilis produk, maka memblokir semua lalu lintas bisa menjadi kesalahan.

Namun, jika lonjakan disebabkan oleh penyerang yang tidak dikenal, tindakan untuk mengatasi serangan tersebut perlu diambil. Tantangannya adalah memisahkan lalu lintas yang sah dengan lalu lintas serangan.

Lalu lintas DDoS bisa bervariasi dari serangan sumber tunggal yang sederhana hingga serangan multi-vektor yang kompleks dan adaptif. Serangan multi-vektor menggunakan berbagai jalur untuk membanjiri target dengan berbagai cara, mengalihkan fokus mitigasi dari satu jenis lalu lintas ke yang lain.

Contoh serangan multi-vektor termasuk kombinasi amplifikasi DNS (menargetkan layer 3/4) dan HTTP flood (menargetkan layer 7). Mengatasi serangan ini memerlukan berbagai strategi untuk menghadapi lalu lintas yang kompleks. Berikut ini beberapa cara mitigasi untuk mengatasi serangan DDoS:

Blackhole Routing

Mengalihkan semua lalu lintas menuju jalur blackhole, mengisolasi lalu lintas serangan dan melindungi jaringan yang lebih luas.

Rate Limiting

Membatasi jumlah permintaan yang dapat diterima server dalam jangka waktu tertentu, yang efektif dalam mengurangi kecepatan peretas tetapi mungkin tidak cukup untuk serangan yang lebih canggih.

Web Application Firewall (WAF)

Menggunakan WAF untuk memitigasi serangan layer 7 dengan menyaring lalu lintas berdasarkan aturan yang ditentukan, bertindak sebagai proxy terbalik antara internet dan server.

Anycast Network Diffusion

Menyebarkan lalu lintas serangan melalui jaringan Anycast ke beberapa server terdistribusi, membagi beban serangan sehingga lebih mudah dikelola.

Sedangkan untuk mitigasi serangan DDoS berdasarkan trafik dan layanan bisa menggunakan cara seperti berikut ini :

Untuk Serangan Berbasis Trafik

- Rate Limiting: Batasi jumlah permintaan dari satu IP.

- Traffic Filtering: Gunakan firewall dan sistem pencegahan intrusi untuk menyaring lalu lintas berbahaya.

- Content Delivery Network (CDN): Sebarkan lalu lintas ke beberapa server untuk menyerap dampak serangan.

- Blackholing dan Sinkholing: Alihkan lalu lintas berbahaya ke rute null atau sinkhole.

Untuk Serangan Berbasis Layanan:

- Web Application Firewalls (WAF): Lindungi dari serangan layer aplikasi dengan memfilter dan memantau lalu lintas HTTP.

- Load Balancers: Sebarkan lalu lintas masuk ke beberapa server untuk mencegah kelebihan beban pada satu server.

- Pembatasan Resource: Batasi sumber daya yang dapat digunakan oleh satu proses atau sesi pengguna.

- Optimisasi Aplikasi: Optimalkan kode dan query database untuk menangani beban tinggi dengan lebih efisien.

Solusi Anti DDoS dari Biznet GIO

Melindungi infrastruktur dan server dari serangan DDoS adalah sebuah langkah krusial dalam menjaga kestabilan dan ketersediaan layanan digital. Oleh karena itu, Biznet GIO Cloud berkomitmen dengan menghadirkan solusi perlindungan terbaik terhadap serangan DDoS, memastikan bahwa layanan-layanan kami, dari platform IaaS seperti NEO Lite, NEO Metal, NEO Virtual Compute, NEO Dedicated Hosting, GIO Public, dan GIO Private hingga layanan PaaS seperti NEO Web Hosting dan NEO WordPress, tetap dapat diandalkan dalam menghadapi ancaman DDoS yang tentunya merugikan bisnis.

Fasilitas Anti DDoS dari Biznet Gio tidak hanya fokus pada mitigasi serangan volumetric yang dapat membanjiri sumber daya jaringan, tetapi juga menangani serangan pada lapisan 3 (Network) dan lapisan 4 (Transport) model OSI dengan respons cepat dan efisien. Fasilitas Anti DDoS ini mampu mengidentifikasi dan memitigasi serangan sebelum berdampak ke pelanggan dalam waktu yang relatif instan yaitu 3 detik.

Mitigasi menggunakan salah satu penyedia layanan Anti DDoS terkemuka di dunia yang memiliki kapasitas jaringan sangat besar dan terdistribusi di lebih dari 100+ negara. Ini memungkinkan perlindungan yang terdistribusi secara geografis terhadap serangan yang berasal dari mana saja.

Selain itu, fasilitas ini juga terintegrasi dengan teknologi firewall untuk memantau dan mengelola lalu lintas jaringan dengan presisi. Aturan firewall dapat disesuaikan untuk memfilter lalu lintas berdasarkan berbagai parameter, termasuk IP source/destination, port, serta karakteristik lainnya.

Fasilitas Anti DDoS ini akan secara otomatis aktif ketika kamu menggunakan layanan cloud dan hosting Biznet Gio tanpa biaya tambahan apapun. Untuk informasi lebih lengkap mengenai fasilitas DDoS Biznet Gio, kunjungi halaman dibawah ini atau hubungi support@biznetgio.com.